Microsoft Sentinel 管理機能の終了日が 2027 年 4 月 1 日予定となりました。

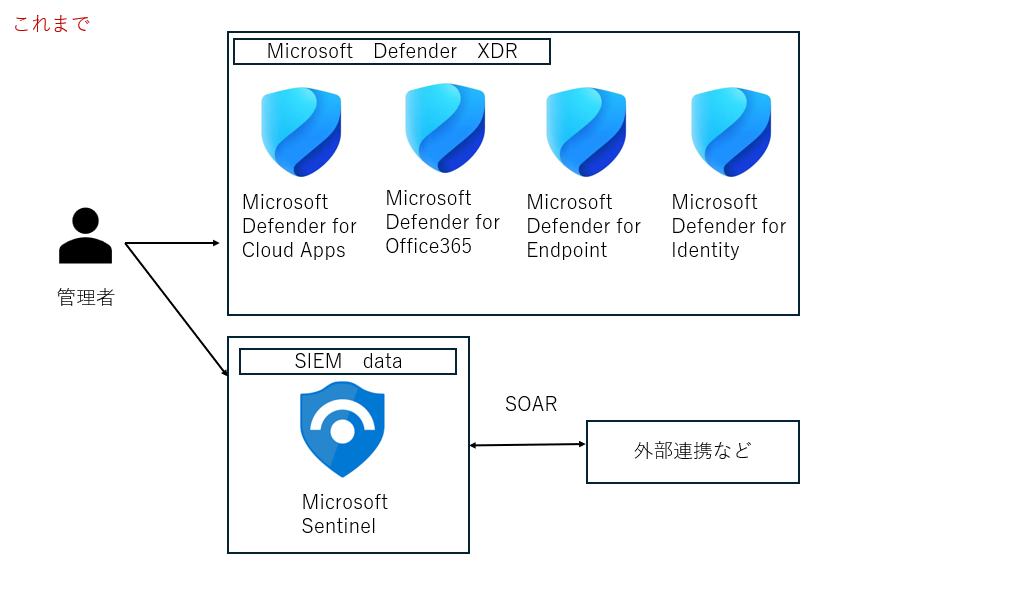

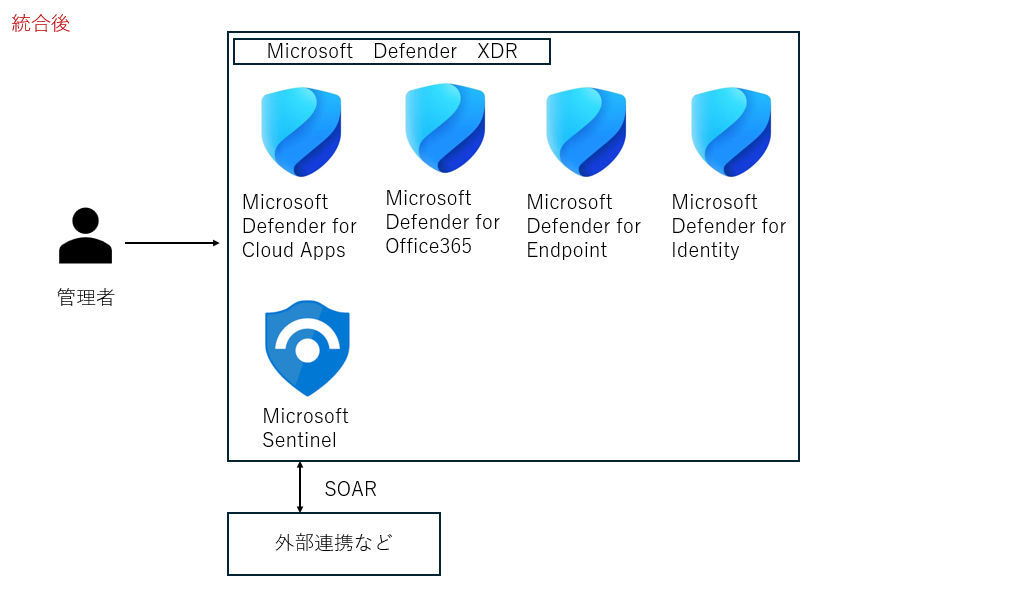

2027 年 4 月 1 日以降はMicrosoft SentinelがMicrosoft Defenderへ統合されます。

先日掲題のテーマのセミナーに参加しました。備忘録として、以下にメリットと必要な移行手順を記載します。

★メリット★

Microsoft Defender ポータルへの統合後は、以下のことが可能となります。

・XDRとSentinel(SIEM)の統合された運用と管理を実現できる。

・生成AIを用いて、自然言語でデータを取得し、相関を分析できる。

・Sentinel data lake/Sentinel Graphを用いて効率的にデータを確認でき、データの長期保存も可能となる。

★必要な対応★

以下の①管理者ロールの見直し、②Microsoft DefenderポータルへとSentinelワークスペースの接続(貴社環境に応じて設定)をご確認ください。

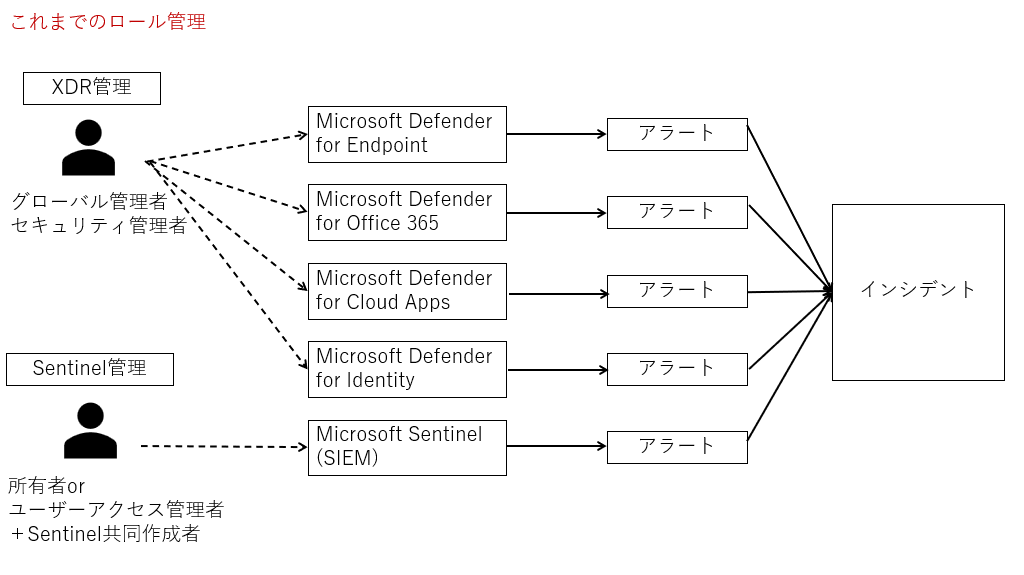

①管理者のロールの見直し

これまではMicrosoft Sentinel を利用していた場合、Sentinelのロールがあればインシデントの管理ができましたが、今後はXDRに情報が集約されるため、Micorosoft Defenderの管理権限も必要となります。

【必要なロール】

Entraロール:グローバル管理者orセキュリティ管理者

Azuruロール:所有者orユーザーアクセス管理者+Sentinel共同作成者

MTO(マルチテナント管理Defender)を使用する場合:Azuru Lighthouseの権限+EntraBtoB認証

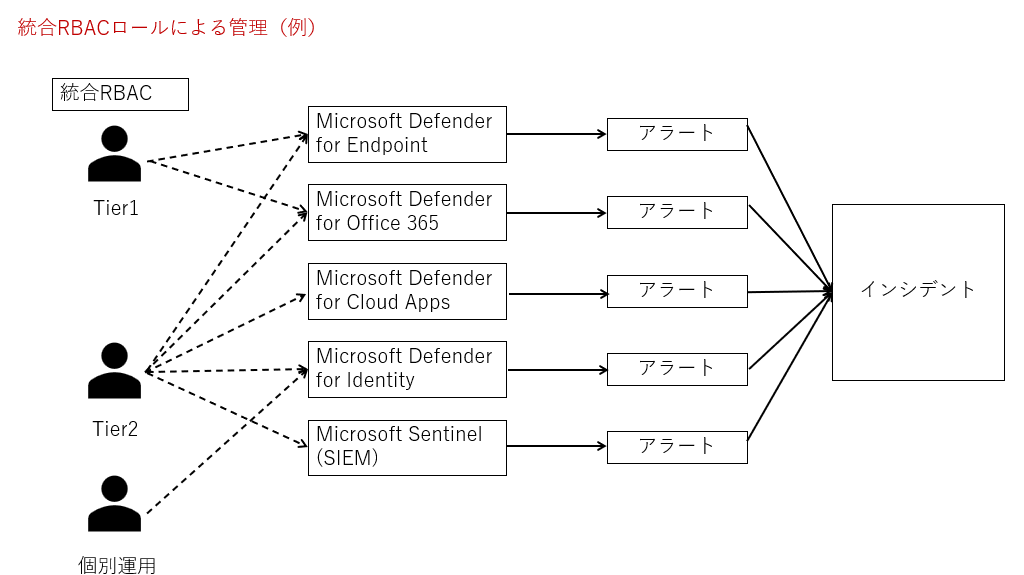

上記権限が過剰な場合は、統合RBACロールを使用し、より細かく権限を付与することも可能です。

(※統合RBACロールによるMicrosoft Sentinelの管理は2026年4月~6月の実装を予定しています)

統合RBACロールについて

(統合RBACロール設定箇所)

手順:Microsoft Defender > システム > 設定 > Microsoft Defender XDR > アクセス許可と役割 >アクセス許可と役割に移動する > カスタムロールを作成する

②Microsoft DefenderポータルとSentinelワークスペースの接続

※本設定は、2025年7月1日以前に作成されたSentinelワークスペースをご利用のお客様のみ必要な設定となります。(2025年7月1日以降に作成された場合は自動で接続設定がされています)

※統合後、Microsoft SentinelのFusion機能は無効化されます。インシデントはXDRで集約されます。

設定は大きく3パータンに分かれます

■パターン1:自社テナントのみでMicrosoft Sentinelを参照している場合

手順:Microsoft Defenderポータルへの接続設定を行う

※複数ワークスペースがある場合(サブスクリプションが多数ある場合や、各担当者ごとにSentinelを運用している場合など)は全てのワークスペースと接続設定を行う。

※プライマリワークスペースとセカンダリワークスペースが登録できるが、プライマリワークスペースは1つしか登録できない。ログなどデータ集約されるのはプライマリワークスペースのみ。ワークスペースの切り替えは可能。

(Microsoft Defenderポータルへの接続設定箇所)

手順:Microsoft Defender > Microsoft Sentinel > SIEMワークスペース > ワークスペースの接続

■パターン2:MSSPテナントで顧客テナントを参照している(マルチテナント管理を行う)

【前提となる環境】

MSSPテナントで顧客テナントを参照していること。

手順1:顧客テナントに担当者をゲストユーザーとして招待の上、必要なロールを割り当ててていただく。

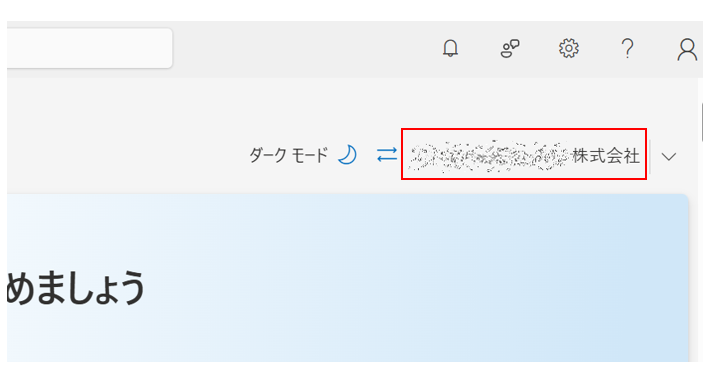

手順2:マルチテナント管理の設定(下記)

Microsoft Defender > ホーム の右端にある貴社名を押下し、任意のテナントを追加する。

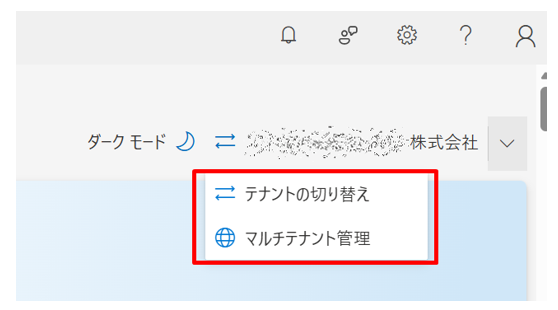

追加後に[テナントの切り替え]からテナントを切り替えたり、[マルチテナント管理]でまとめてインシデントの確認などが可能となる。

■パターン3:MSSPテナントと顧客テナント両方にクエリを投げて調査などを行いたい(Azure Lighthouseへの登録を行う)

※本設定を行うには、事前に前項のマルチテナント管理設定が完了している必要があります。

【必要な権限】

・Azure Lighthouseで権限付与

・個々のテナントレベルで正しいロールとアクセス許可

・主テナント以外はEntra BtoB認証が必要

※設定手順の詳細はhttps://learn.microsoft.com/ja-jp/azure/lighthouse/how-to/onboard-customer?tabs=azure-portalをご参照ください。

以下には設定手順の概要を記載いたします。

手順1: 管理者の選定(アカウントはグループを設定することを推奨)

手順2: https://portal.azure.com/へアクセスし、画面上部の検索スペースで[Lighthouse]を検索し[マイカスタマー]を選ぶ。>[ARMテンプレートの作成]を押下し、[ARMテンプレート オファー]を作成する > JSONファイルが作成される。

手順3: Jsonファイルの登録

https://portal.azure.com/へアクセスし、画面上部の検索スペースで[Lighthouse]を検索し、サービスプロバイダーを選ぶ。> [テンプレート経由で追加]を押下し、手順2のJsonファイルを追加する

★Defender統合後の相関分析について★

Defender統合後はMicrosoft SentinelのFusion機能が無効化されます。

Fusion機能利用時は、最初に発生したインシデントに関連した別のインシデントが発生した場合でも、インシデント毎にFusion Incidentが作成されましたが、結合後はDefenderの相関エンジンを用い、最初に発生したインシデントと関連するインシデントが発生した場合、インシデントは1つに集約されます。

どうしてもインシデントの集約を行いたくない場合は、相関関係からルールを除外することも可能です。

参照:https://learn.microsoft.com/ja-jp/defender-xdr/exclude-analytics-rules-correlation

その他参照記事:

https://learn.microsoft.com/ja-jp/azure/sentinel/move-to-defender

この記事が皆様の調査の一助となれば、幸いです!

(この記事が参考になった人の数:3)

(この記事が参考になった人の数:3)