この記事は更新から24ヶ月以上経過しているため、最新の情報を別途確認することを推奨いたします。

はじめに

オンプレミスのActive DirectoryとAzure ADを同期させたい場合、Azure AD Connect(以下AADC)サーバが必要になります。

このAADCサーバはオンプレミスADのユーザーをAzure ADのユーザーに同期させることができ、また、SSOオプションを指定することで、パスワードハッシュ同期やパススルー認証などによってシングルサインオン(以下SSO)を実現することが可能です。

AADCが停止してしまうと、オンプレミスADからAzure ADへの同期が停止し、SSOオプションを設定している場合、認証機能にも影響を及ぼす可能性があるため、基本的には冗長化させた方が良いです。ただし、AADCの認証方式の設定によって影響度が異なるため、冗長構成としておくかは一考の余地があるかと思います。本記事ではAADCサーバが停止してしまった場合の各認証方式の場合毎の影響と、冗長構成を組む際のポイントについて紹介したいと思います。

冗長化は必要か?

結論から言うと、

「認証方式の設定によってAADCサーバ停止時の影響は異なり、パススルー認証を利用している場合は、必ず冗長化すべき、

それ以外の設定の場合は、相乗りできるサーバや、余っているサーバがあれば、冗長構成としたほうがいい」という回答になります。

Azure AD Connectは基本的にはActive Directoryオブジェクト同期のためのツールですが、前述の通りSSO認証の機能を一部担う使い方もできるため、使い方によって影響度が異なります。以下に各認証方式における停止時の影響度を記載しますので、下記を確認したうえで、冗長構成の必要性を検討いただければと思います。

※各方式における詳細は以下リンクをご参照ください。

https://docs.microsoft.com/ja-jp/azure/active-directory/connect/active-directory-aadconnect-user-signin

| 認証方式設定内容 | AADCサーバ停止時の影響 | 冗長構成必要度 |

| 同期のみ

(SSOオプションなし) |

認証には影響がありません。 ただし、ユーザー追加や削除をした場合、情報がAzure ADに連携されないため、該当ユーザーがAzure ADに追加されない、削除されない事象が発生します。 |

中 |

| パスワードハッシュ同期 | 認証には影響がありません。 ただし、ユーザー追加やパスワードを変更した場合、情報がAzure ADに連携されないため、該当ユーザーで認証できなかったり、古いパスワードでしか認証できない場合があります。 |

中 |

| パススルー認証 | 認証機能が利用できなくなります。 パススルー認証の場合、AADCサーバ内にパススルー認証エージェントがインストールされ、それを介して認証が行われるため、AADCサーバが停止した場合、認証機能が停止してしまいます。 ※正確に言うと、パススルー認証エージェントが停止すると認証ができなくなるため、AADCサービス自体が停止しても認証には影響ありません。そのためパススルー認証エージェントのみ冗長化する構成でも、リスクを抑えることは可能です。 |

高 |

| フェデレーション | 認証には影響がありません。 ただし、ユーザー追加やパスワードを変更した場合、情報がAzure ADに連携されないため、該当ユーザーで認証できなかったり、古いパスワードでしか認証できない場合があります。 |

中 |

冗長構成のポイント

AADCを冗長構成とする場合、以下の2点がポイントになるかと思います。

・構成はActive/Standby構成とする必要がある

Azure ADは複数のノードから同期の通信を受けることがサポートされていないため、AADCサーバを2台以上で構成したとしても、Activeとするサーバは1台のみにする必要があります。

Activeは通常通りAADC稼働させる形とし、StandbyはAADCを構築後ステージングモードとすることでStandby構成となります。ステージングモードへの変更方法は本記事下部「AADCステージングモード有効化手順」をご参照ください。

・各AADCサーバの設定は同期されないため、それぞれが同一の内容となるよう注意する

AADCサーバは冗長構成が推奨されているものの、ADの様にAADCサーバ同士で通信や同期を行うことはありません。

そのため、各AADCに異なる設定を入れていてもブロックなどが発生せずそのまま異なる設定で構築できてしまうので、同期に関する設定内容をちゃんと同一の値で設定するよう注意が必要です。

冗長構成構築手順/切替手順(簡易版)

冗長構成の構築手順、切替手順、また、抜粋としてステージングモードの有効化手順を以下に記載します。

【構築手順】

①AADCサーバ1台目を構築する

②AADCサーバ1台目から、Azure ADに同期を開始する

③別のサーバにAADCサーバ2台目を、1台目と同じ同期内容で構築する

④AADCサーバ2台目に対してステージングモードを有効にして、同期を行う(同期によるエクスポートは実施されない)

【AADCサーバ停止時の切替手順】

①AADCサーバ1台目を停止する

②AADCサーバ2台目のステージングモードを無効にする

③AADCサーバ2台目から、Azure ADに同期を開始する

※AADCの設定変更後、基本的にはウィザード通りに進めば同期が開始されますが、コマンドで同期の開始/停止を行いたい場合、以下リンク先のコマンドにて実行することが可能です。

Azure AD Connectによる同期を開始/停止したい

【参考】AADCのステージングモード有効化手順

上記記載の手順でもポイントとなるステージングモードの設定について以下に手順を記載します。

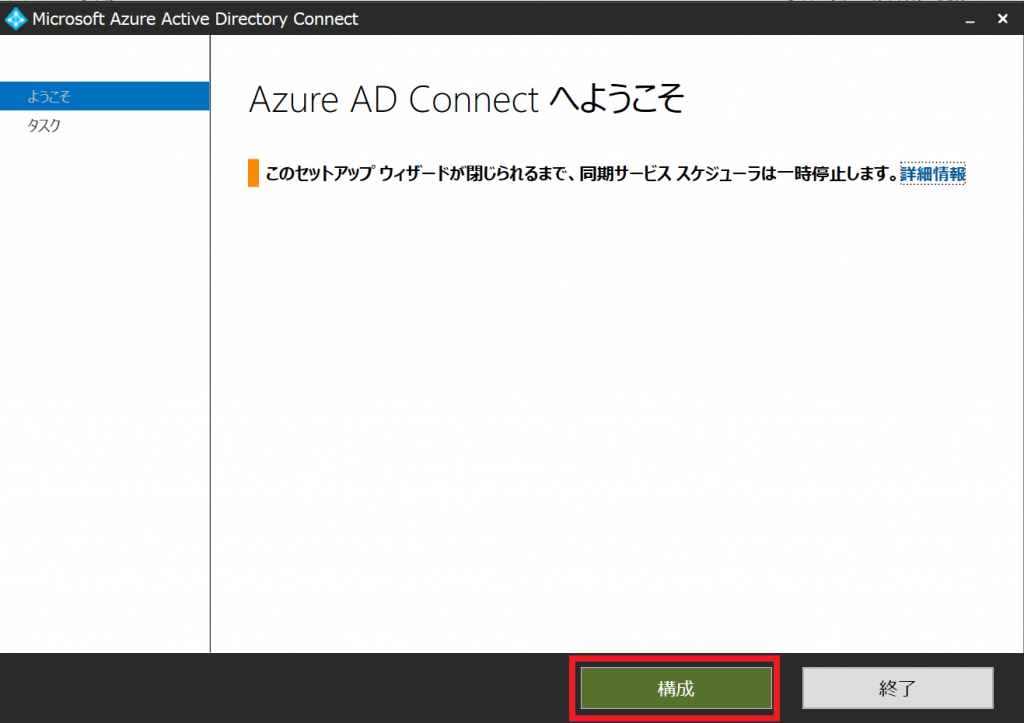

①Azure AD Connectを起動→「構成」をクリックする

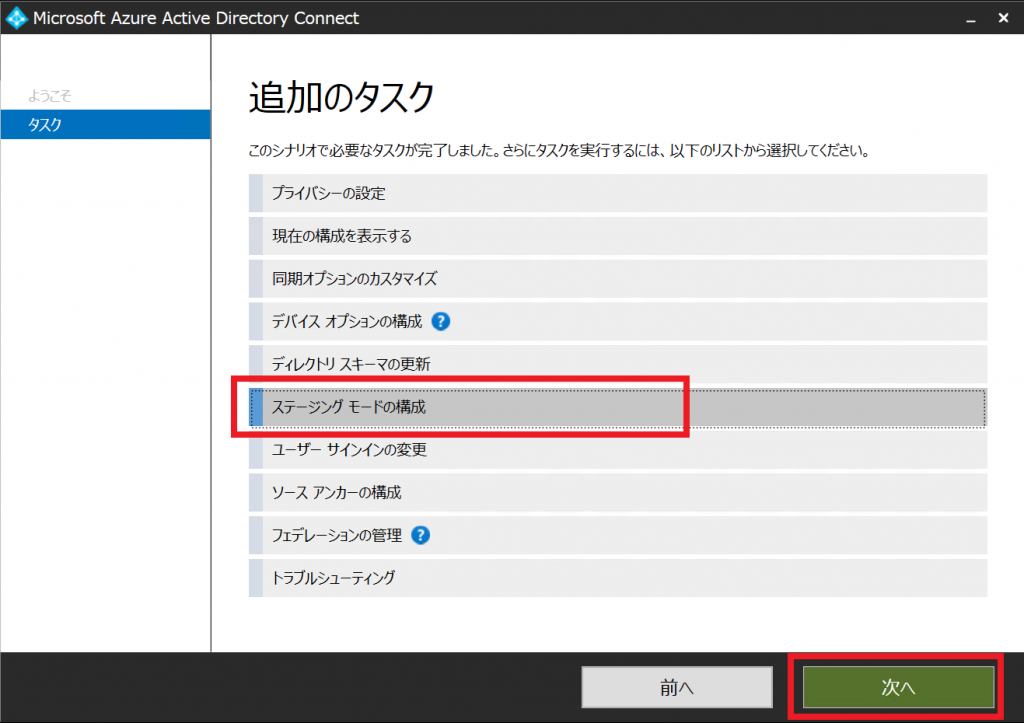

②「ステージングモードの構成」を選択し、「次へ」をクリックする

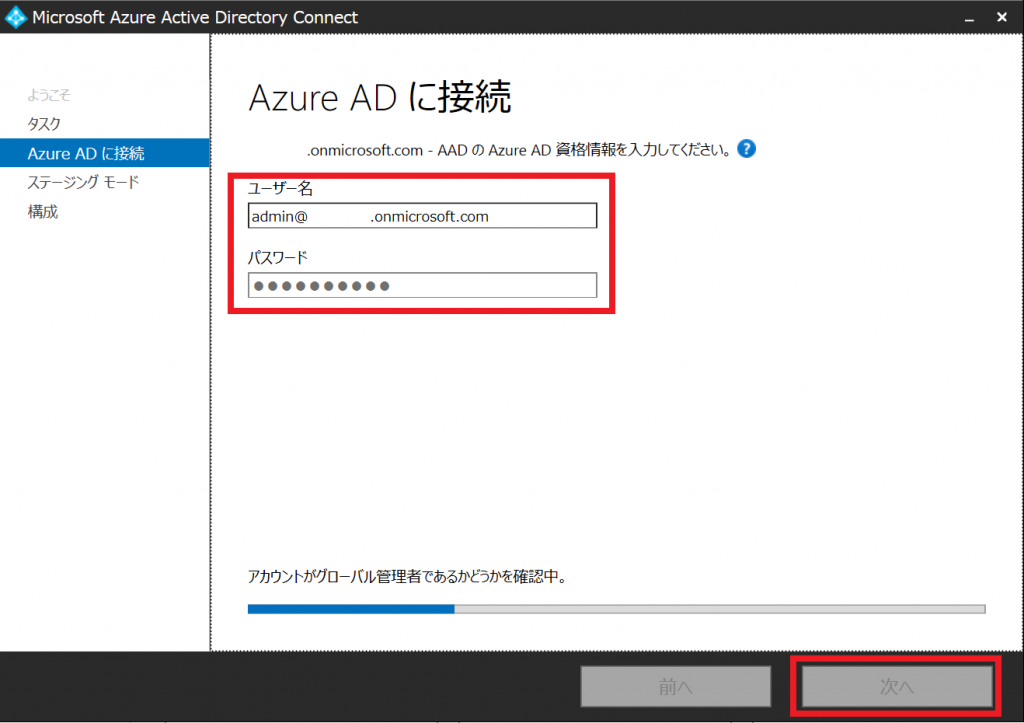

③Azure ADの管理者ユーザー情報を入力し、「次へ」をクリックする

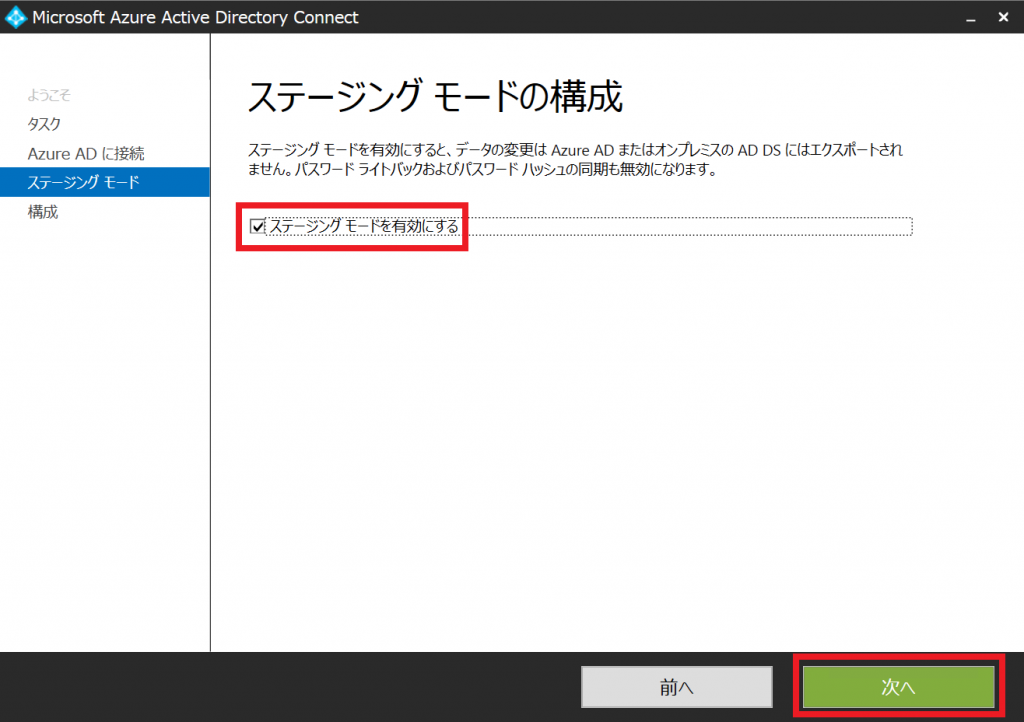

④「ステージングモードを有効にする」にチェックを入れ「次へ」をクリックする

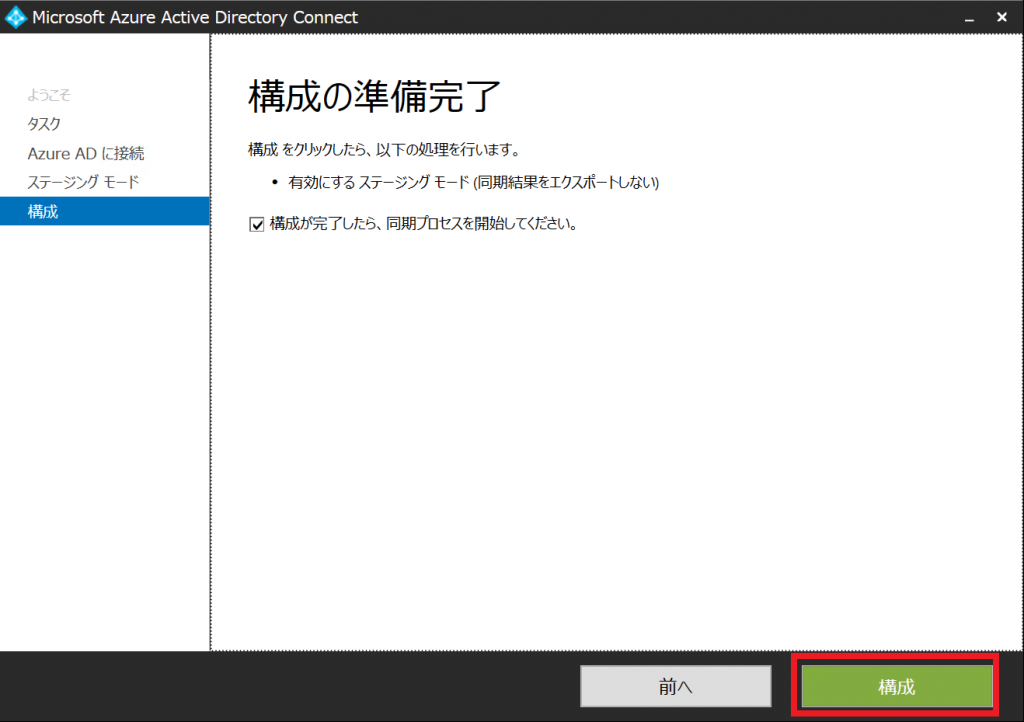

⑤「構成」をクリックする

※同期プロセスが開始されますが、ステージングモードのため、同期によるAzure ADへの書き込みは行われません。

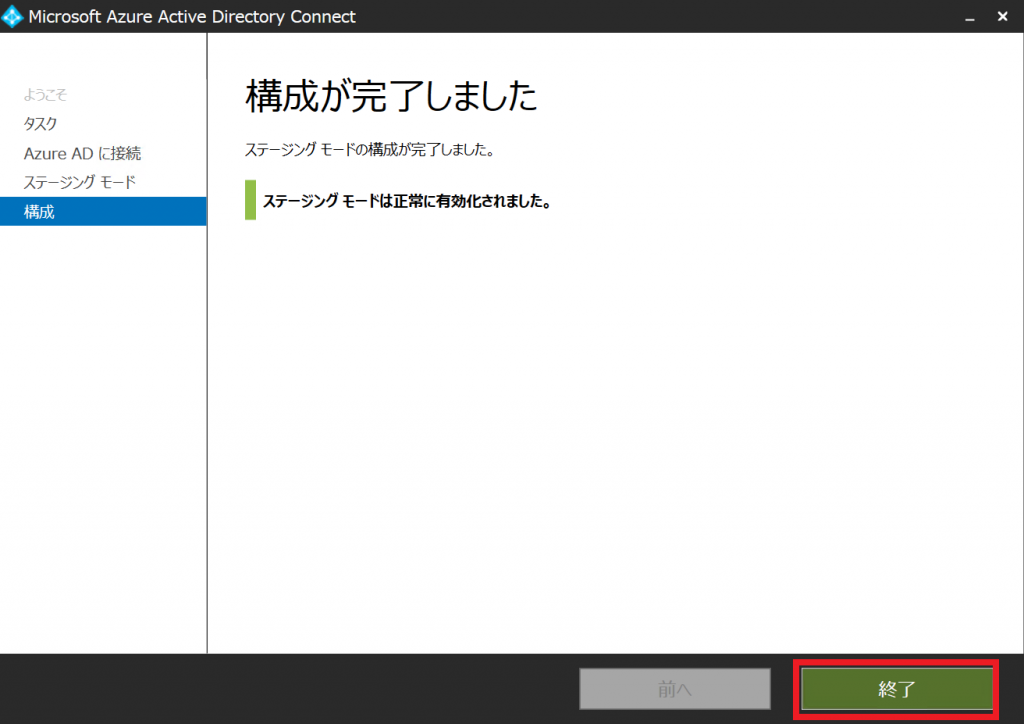

⑥「終了」をクリックする

おわりに

AADCは停止してしまった際、リアルタイムでの影響は少ない場合が多いです。

しかし、冗長構成はそれぞれのAADCが連携していない分簡単に構築でき、

また、待機系は稼働させるために必要な性能はかなり低いため、とりあえずでも構築しておくことで十分なメリットは得られるかと思いますので、AADCサーバがシングル構成となっている場合は待機系の構築をお勧めします。

(この記事が参考になった人の数:31)

(この記事が参考になった人の数:31)