はじめに

異動・組織変更のタイミングでは、Microsoft Entra ID に登録されたデバイスの整理が欠かせません。

実際の運用では、Microsoft Graph Explorer を使って

・ユーザーに紐づく登録デバイスを確認(GET)

・不要なデバイスを削除(DELETE)

という流れを取ることが多いでしょう。

しかし、次のような現象に遭遇するケースがあります。

・Entra ID 上では管理者権限を持っている

・Graph Explorer で GET は成功する

・しかし DELETE は拒否される/無効になる

本記事では、

・なぜ GET は通るのに DELETE だけが拒否されるのか

・それが権限不足ではない理由

・正しい対処方法

を、Entra ID の内部設計の観点から解説します。

想定シナリオ

管理者:Global Administrator

ユーザー:taro.yamada@contoso.com

状況:

異動により社給 PC・スマホを変更

Entra ID 上に古い登録デバイスが残っている

操作:

Graph Explorer で登録デバイスを削除したい

Graph Explorer で実行する操作

登録デバイスの確認(GET)

GET https://graph.microsoft.com/v1.0/users/taro.yamada@contoso.com/registeredDevices

✅ 成功する

登録デバイスの削除(DELETE)

DELETE https://graph.microsoft.com/v1.0/devices/{deviceId}

❌ 403 Forbidden / UI 上で無効

なぜ GET は通るのか?

理由①:GET は「参照系(Read)」操作だから

GET は ディレクトリ情報の参照です。

データを変更しない

影響範囲が限定的

セキュリティリスクが比較的低い

そのため Entra ID では、RBAC(管理者ロール)だけで許可される設計になっています。

GET に必要なもの

管理者ロール(例:Global Reader / Administrator)

読み取り系 Graph 権限

👉 MFA を通過していなくても通る

なぜ DELETE だけが拒否されるのか?

理由②:DELETE は「破壊的(Write / Destructive)」操作

DELETE は、

オブジェクトを完全に削除

認証・デバイス・セキュリティに直接影響

誤操作・不正操作の影響が非常に大きい

👉 Entra ID では 高リスク操作 に分類されます。

Entra ID の管理操作は「2段階評価」

DELETE が拒否される理由は、

管理者権限が足りないからではありません。

Entra ID では、管理操作に 2つの条件 が同時に必要です。

レイヤー①:RBAC(ロール)

Global Administrator

Cloud Device Administrator

Authentication Administrator など

✅ 今回は 満たしている

レイヤー②:認証コンテキスト(保証レベル)

MFA を通過しているか

高リスク操作に耐えうるトークンか

❌ 今回は 満たしていない

Graph Explorer が使うのは「今のトークン」

Graph Explorer は特別な管理ツールではありません。

単なる OAuth クライアント

サインイン時に取得した アクセストークンをそのまま使用

操作中に再認証(step-up)はしない

つまり:

MFA なしでサインインした管理者

→ MFA なしの“弱いトークン”

条件付きアクセスを設定していないことが問題になる理由

よくある誤解

条件付きアクセスを設定していない

→ 制限がない

→ 何でもできるはず

実際の挙動

CA がない

管理者に MFA を要求する仕組みが存在しない

結果:

MFA なしトークンが発行される

Entra ID が DELETE を拒否

👉「制限がない」のではなく「強いトークンを発行する契機がない」

なぜ Entra 管理センターでは削除できるのか?

Entra 管理センター(entra.microsoft.com)

削除操作時に 再認証(step-up authentication)

必要に応じて MFA を要求

強いトークンに昇格

👉 DELETE 成功

Graph Explorer

再認証なし

トークンは固定

MFA を通っていなければ弱いまま

👉 DELETE 失敗

これが「GET は通るが DELETE は拒否される」理由

正しい対処方法(結論)

管理者に MFA を強制する条件付きアクセスを設定する

例:

対象:管理者ロール

条件:多要素認証を要求

アプリ:すべて(または Microsoft Graph)

これにより:

Graph Explorer サインイン時に必ず MFA

常に 高保証トークン

DELETE / POST が有効になる

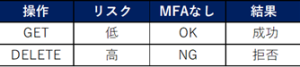

Graph Explorer で DELETE 操作だけが拒否される場合、それは権限不足ではなく、MFA を通過していない管理者トークンが使用されていることが原因である。

GET が成功するのは、参照系操作がMFA を必須としない設計になっているためであり、DELETE は高リスク操作としてより高い認証保証レベルが求められる。

(←参考になった場合はハートマークを押して評価お願いします)

(←参考になった場合はハートマークを押して評価お願いします)