この記事は更新から24ヶ月以上経過しているため、最新の情報を別途確認することを推奨いたします。

はじめに

AVD の「セッションホストが参加するディレクトリ」に[ Azure AD ]が選択できるようになりました。

※2021/09/03現在 パブリックプレビュー段階

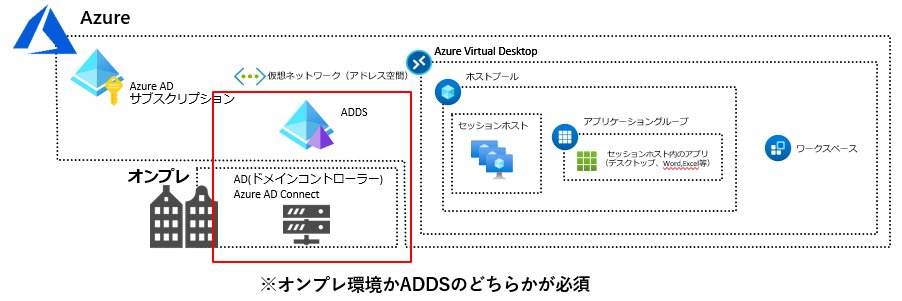

これまでAVDを利用する場合、Azure AD Connect を構築しオンプレ AD と Azure AD を同期、もしくは ADDS を用意する必要がありました。(下図、赤枠内のオンプレ環境( AD )か ADDS のどちらかが必要)

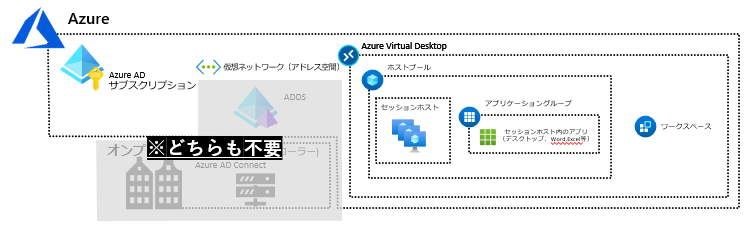

本機能を利用することで、AD 不要の Azure AD Join 構成が可能となり、AzureAD のみで AVD を利用することができます。(オンプレ環境( AD )・ADDS のどちらも不要)

制約としては、1つのホストプール内の全セッションホストは、Azure AD か AD のどちらかの登録方法で統一する必要があり、混合させることはできません。

また、Azure 上の Vnet が参照する DNS サーバーは、Azure AD と通信できる必要があります。(規定( Azure 提供)設定は要件を満たしていました。)

他にも、VM は Windows 10 のシングルセッションかマルチセッションの2004以降である必要があります。(詳細はこちら( MS 公式ドキュメント))

特徴

現状パブリックプレビューということもあり、GA のタイミングで変更が入ると思いますが、AD 必須の AVD と比較した際の特徴はこのようなものがあげられます。

・オンプレ AD との同期が不要( ADDS も不要)

・ADDC (ドメインコントローラー)との通信が不要

・自動的に Azure AD のデバイス登録が可能

・自動的に Intune 登録が可能

・管理は MEM (マイクロソフト エンドポイント マネージャー)がメイン

・プロファイルはローカルプロファイルのみサポート

・SLA の提供が無い

・ホストプールのプロパティで[検証環境]を選択する必要がある

・AzureAD (テナント)に登録されているユーザーからのみ接続可能(外部ユーザー不可)

オンプレ( AD )との通信がなくなることにより、構成が簡素化した印象を受けます。

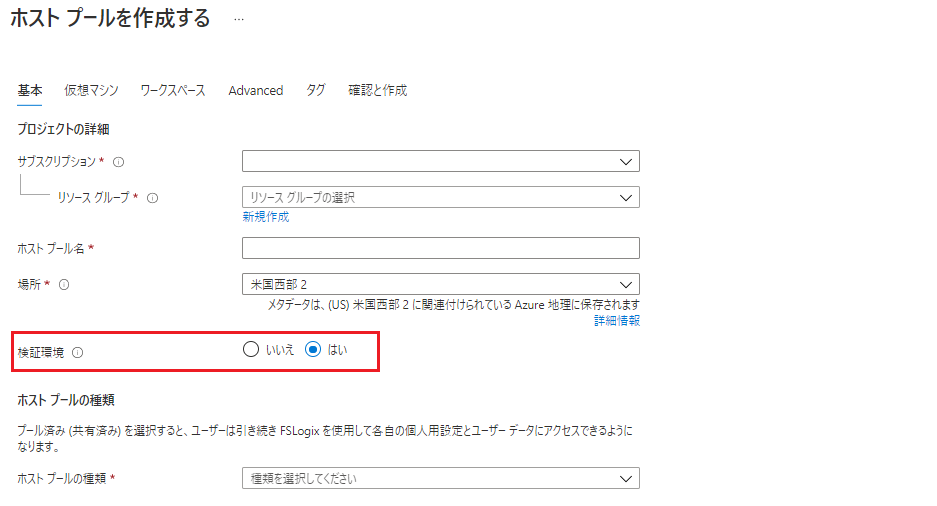

自身で検証した際の躓きポイントとしては、ホストプールのプロパティで[検証環境]を[はい]にする必要があり、[いいえ]を選択しているとセッションホストが使用不可状態(後述)になります。このプロパティは後から変更可能です。

構築方法

以下構築方法になります。本記事の赤枠以外の個所は任意の設定です。

今回、ホストプールの種類は個人用、仮想マシンのイメージは Windows 10 シングルセッションで検証しています。

AzurePortal から AVD の作成画面に移ります。

——————–

基本タブ

[検証環境] > [はい]を選択

※[いいえ]を選択してもエラーは起きませんが、セッションホストが使用不可状態となります。

——————–

仮想マシンタブ

[参加するドメイン] > [参加するドメインを選択する] > [ Azure Active Directory ]を選択

※今回 Intune への登録はしませんでした。

ホストプールの作成は以上になります。

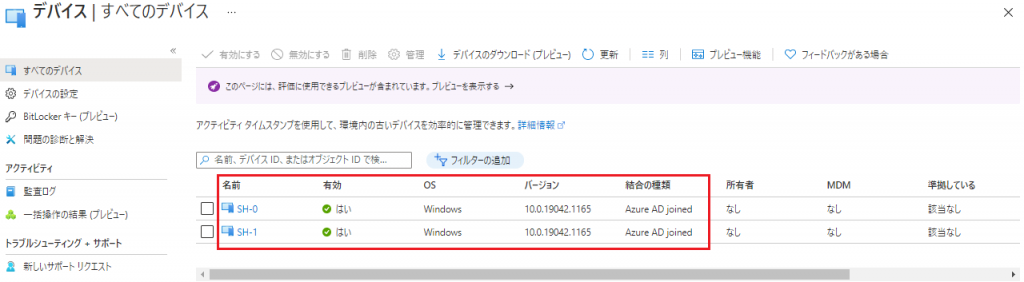

Azure AD の[デバイス]画面を開くと、セッションホストが登録されていることが確認できます。

設定方法

次にユーザーが AVD を利用するために以下3点の設定を行います。

・アプリケーショングループへのユーザー割り当て

・セッションホストへのユーザー割り当て(マルチセッションでは不要)

・利用ユーザーに対して、[仮想マシンのユーザーログイン]権限付与( RBAC )

——————–

アプリケーショングループへのユーザー割り当て

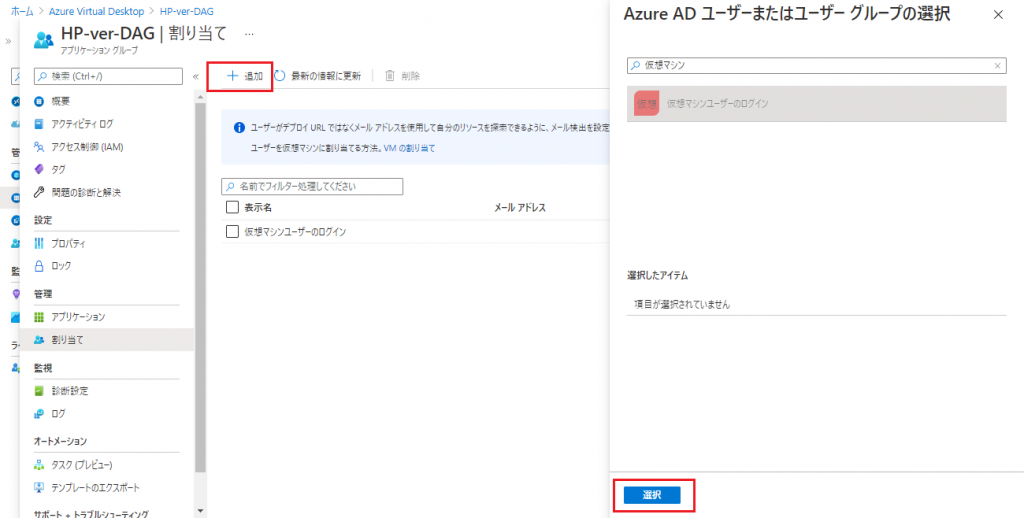

[アプリケーショングループ] > [管理] > [割り当て] > [追加] > 割り当てるユーザーを選択 > [選択]

※今回は事前にAzureADにグループ(仮想マシンのユーザーログイン)を作成し、そのグループにユーザーを参加させています。

——————–

セッションホストへのユーザー割り当て(※マルチセッションでは不要)

[ホストプール] > [管理] > [セッションホスト] > 割り当て先のセッションホストを選択 > [割り当て] > 割り当てるユーザーを選択

——————–

利用ユーザーに対して、[仮想マシンのユーザーログイン]権限付与( RBAC )

※今回はホストプールをデプロイしたリソースグループに対してアクセス制御を設定します。

[リソースグループ] > [アクセス制御(IAM)] > [ロールの割り当て] > [追加(ロールの割り当ての追加)] > 役割:[仮想マシンのユーザーログイン] > 割り当てるユーザーを選択 > [保存]

以上でユーザーの利用準備が整いました。

接続方法

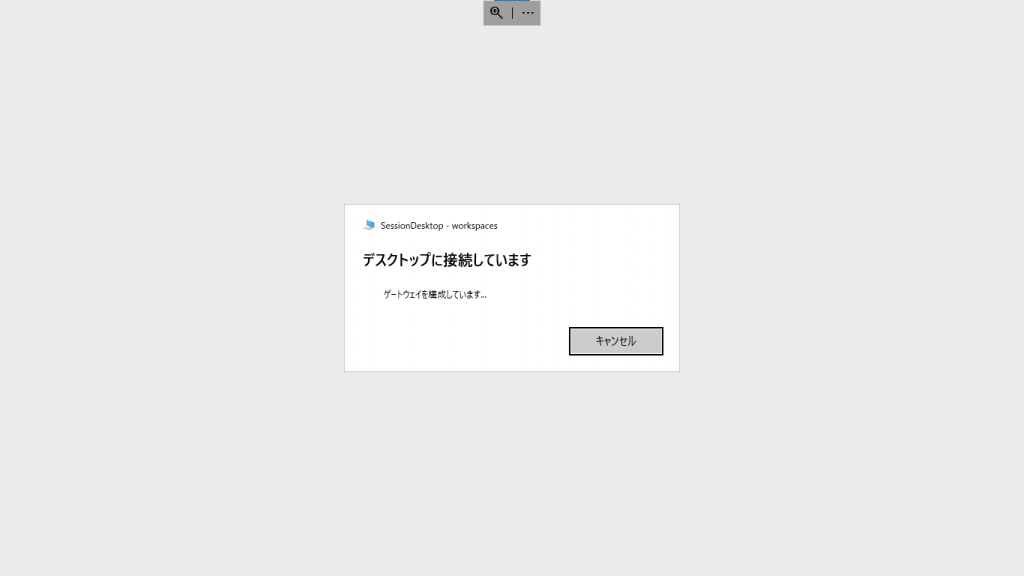

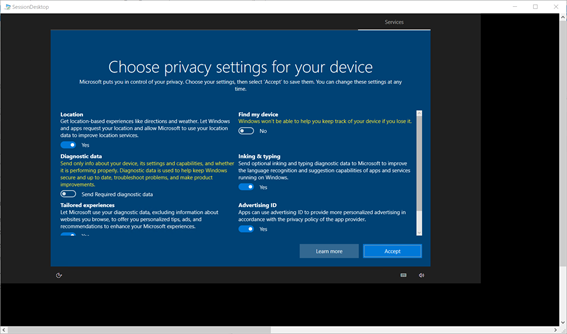

最後に、構築した AVD に接続を行います。接続方法は従来の AVD と同じ方法です。

今回は UWP 版のリモートデスクトップクライントを使いました。

——————–

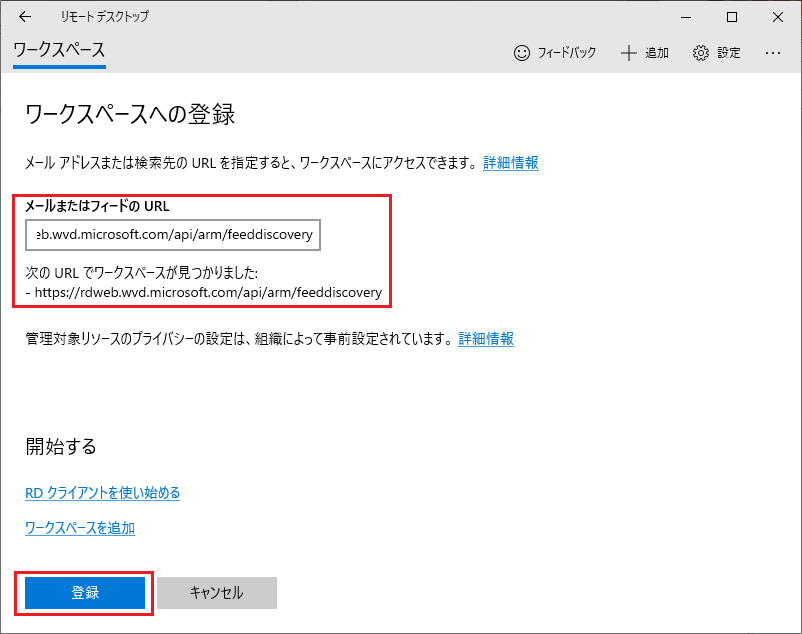

リモートデスクトップを開く > [+追加] > [ワークスペース]を選択

——————–

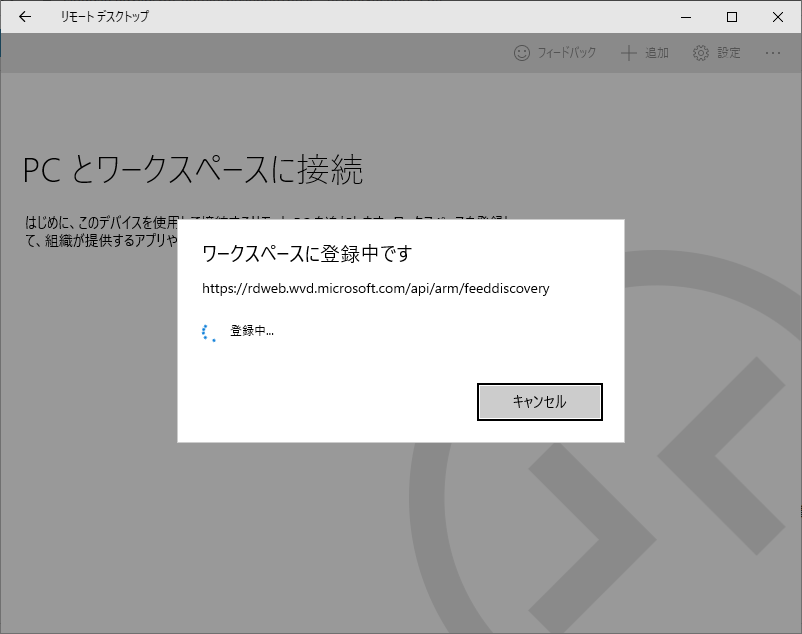

メールまたはフィールドの URLに[ https://rdweb.wvd.microsoft.com/api/arm/feeddiscovery ]と入力 > [登録]を選択

——————–

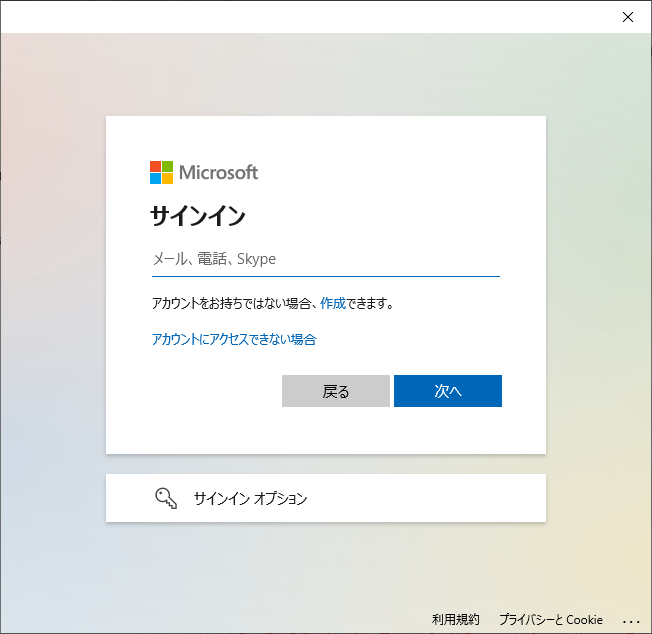

認証情報を入力

※ここではアプリケーショングループで割り当てたユーザーでサインインします。

——————–

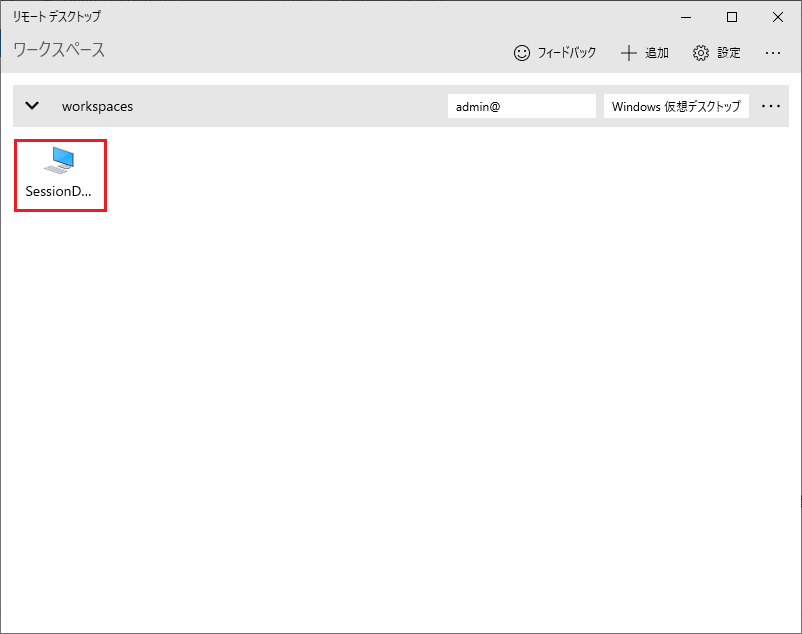

[workspace] > [SessionDesktop]を選択

→ 接続完了

おわりに

本記事では AVD の「セッションホストが参加するディレクトリ」に[ Azure AD ]を選択し、 AD 無しの AVD 環境構築例から接続までを記載しました。

本機能はパブリックプレビューなこともあって本番環境として運用することは難しいですが、GA のタイミングでどのようなアップデートが施されるかが楽しみですね。

個人的な感想ですが、AD やオンプレとの通信がネックとなって AVD の利用を見送りしていた方には朗報な機能かもしれません。また、最近登場した Windows 365 Business Edition が AD 無しで VDI 環境が利用できるなど、AD と切り分けることができ、Azure AD だけで良い環境は魅力的だと感じました。

本記事は以上です。ご覧くださりありがとうございました。

(この記事が参考になった人の数:6)

(この記事が参考になった人の数:6)