この記事は更新から24ヶ月以上経過しているため、最新の情報を別途確認することを推奨いたします。

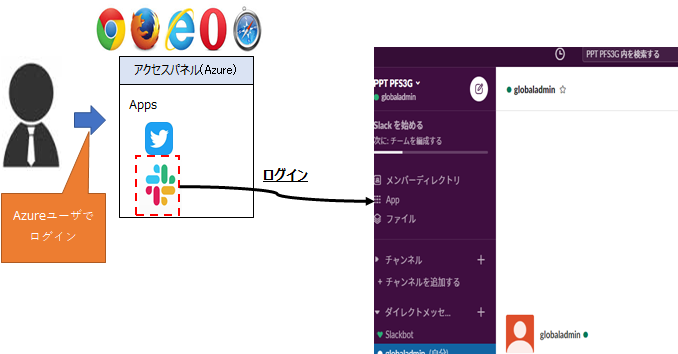

Azure ADからSlackにSAML認証でアクセス行うための設定方法について記載します。

Azure ADのサインインに成功した場合、アクセスパネル(myapp)からSlackにSSOできるようになります。

[はじめに]

SlackはSAML認証によるSSO(シングルサインオン)に対応しております。さらにAzureADのエンタープライズアプリにも登録されているため、以下のチュートリアルから設定できます。

今回はSlackでSSOを行った場合の注意事項含め記載していきます

https://docs.microsoft.com/ja-jp/azure/active-directory/saas-apps/slack-tutorial

[設定方法]

アクセスパネルへのアプリ登録 → Azure側のシングルサインオン設定 → Slack側のシングルサインオン設定 の順で設定していきます。

Azure側の設定や認証連携時のトラブルは別記事Gsuiteの認証連携「https://cloudsteady.jp/post/1671/」でも紹介されているので、ぜひそちらも併せてご参考ください

Ⅰ.アクセスパネル(AzureAD)へのアプリ登録を行いましょう!

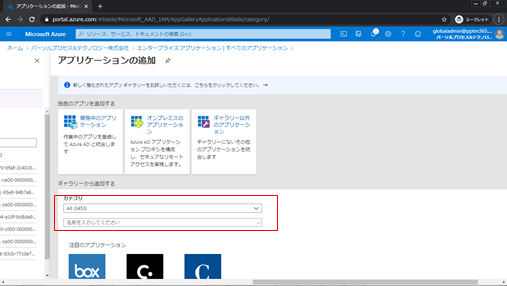

まずは、自テナントのAzureADにSlackアプリを登録しましょう

「ギャラリーから追加する」より’slack’と入力し、表示されたアイコンを選択します。

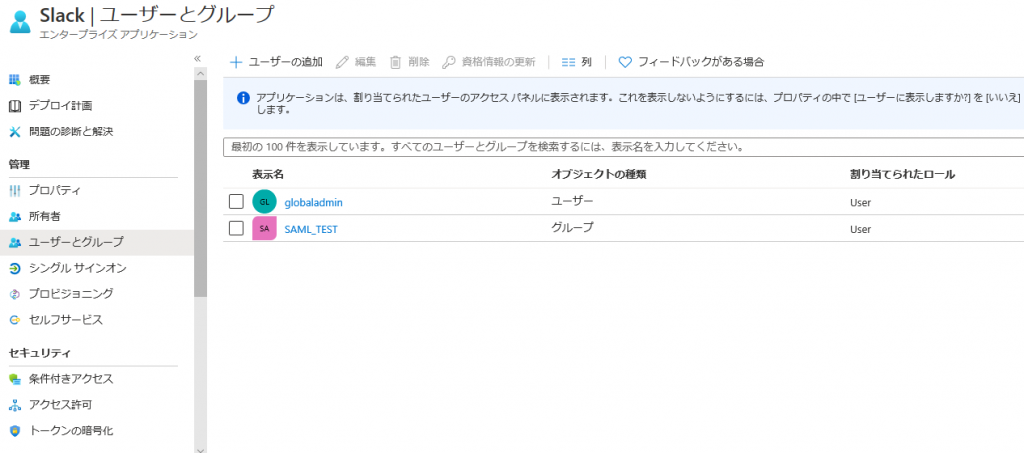

エンタープライズアプリケーションのアプリ一覧からSlackを選択して、ユーザとグループよりアプリを使用させるグループもしくはユーザを追加します。

ゲストアカウントを追加するでもOKです!

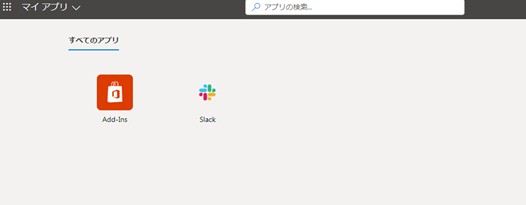

「https://myapplications.microsoft.com/」(myapps)にアクセスしましょう。上記追加したユーザでログインして、アクセスパネルにSlackのアイコンが表示されていれば成功です!

尚、ゲストアカウントの場合は、myappsのURLにゲスト招待されたテナントIDを指定(付加)したURLでアクセスしないとアクセスできなかったり、AzureADにユーザ追加しているテナントにアクセスしてしまい、Slackアイコンが見えなくなるので注意しましょう!

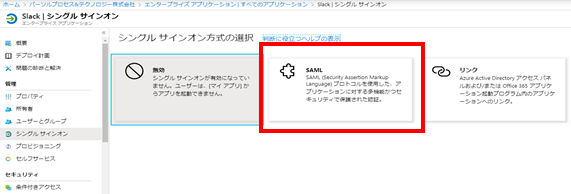

Ⅱ.Azure側のSSO設定を行っていきましょう!

まずは、Slackの設定画面からシングルサインオンを選択して、SAML認証を選択しましょう。そして認証構成を設定していきます

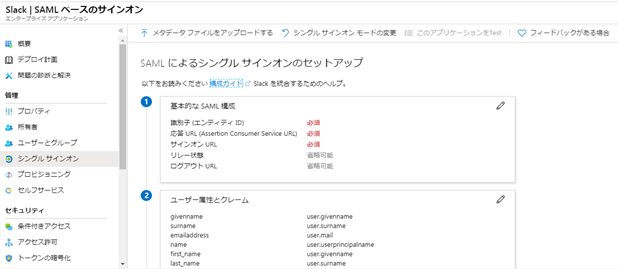

ここの設定は以下のように設定します。

①基本的なSAML構成

| 項目 | 値 | 規定 |

| 識別子 | https://slack.com | ✔ |

| 応答URL | https://{ワークスペース名}.slack.com/sso/saml | ✔ |

| サインオンURL | https://{ワークスペース名}.slack.com |

②ユーザー属性とクレーム

| 項目 | クレーム名/値 |

| 必要な要求 | 一意のユーザー識別子 (名前 ID) / user.userprincipalname |

| first_name / user.givenname | |

| last_name / user.surname | |

| User.Username / user.userprincipalname | |

| User.Email / user.userprincipalname | |

| 追加の要求 | - |

これでAzure側の設定は完了です!

Ⅲ.Slack側のSSO設定を行いましょう!

※(2020年7月時点で)SlackのSSO設定を行うとワークスペース内の全アカウントのEメールアドレスにバインディングメールが送られます。業務稼働中の切り替えの際は注意が必要です!

なお、Slackは設定後は即時SSO有効化した状態になります。設定のみ保存しておくことはできません。また、設定後にSSOをオフに切り替えると入力した設定情報がすべてクリアされるので注意が必要です

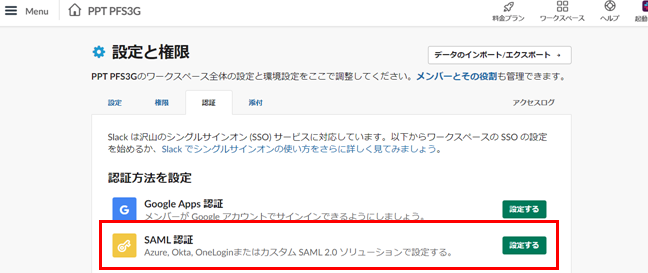

SSO設定を行うワークスペース名に管理者アカウントでログインしましょう。ログイン後、ワークスペースの設定に移動します

認証タブからSAMLSSOの設定が行えます。

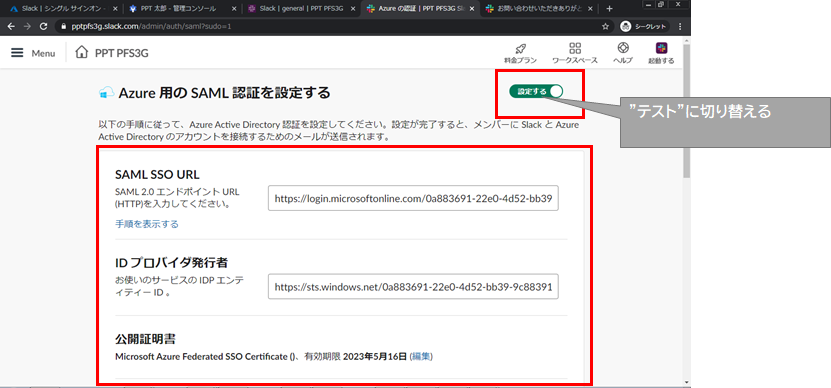

設定を行っていきます。テストモードに切り替えてから設定しましょう

以下のように設定します。

| 項目 | 値 |

| SAML 2.0 エンドポイント (HTTP) | AzureのSAML設定画面で「④Slack のセットアップ」のログイン URL(★) |

| ID プロバイダ発行者 | AzureのSAML設定画面で「④Slack のセットアップ」のAzureAD識別子(★) |

| 公開証明書 | 証明書の更新リンクからAzureのSAML設定画面で「③SAML署名証明書」からダウンロードした証明書(.cer)をメモ帳で開き内容を全てコピーして貼り付けする(☆) |

| AuthnRequest に署名する | ✔(チェック)する |

| 署名つきレスポンス | ✔(チェック)を外す |

★AzureのSAMLによるシングルサインオンのセットアップ画面で④Slackのセットアップより該当するアイコンをクリックするとURLをコピーでき、それをSlackの設定画面に貼り付けます

☆AzureのSAMLによるシングルサインオンのセットアップ画面で③SAML署名証明書よりダウンロードしたファイルをアップロードしてください

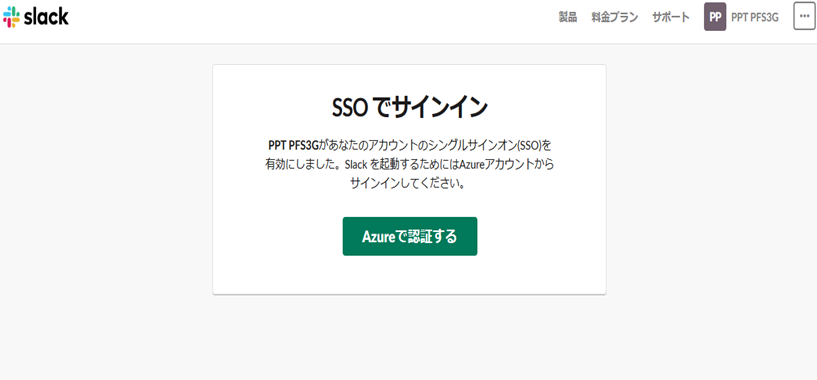

設定が完了したら、画面下のテスト設定ボタンをクリックしてください。問題なければ、以下の画面が表示されます!

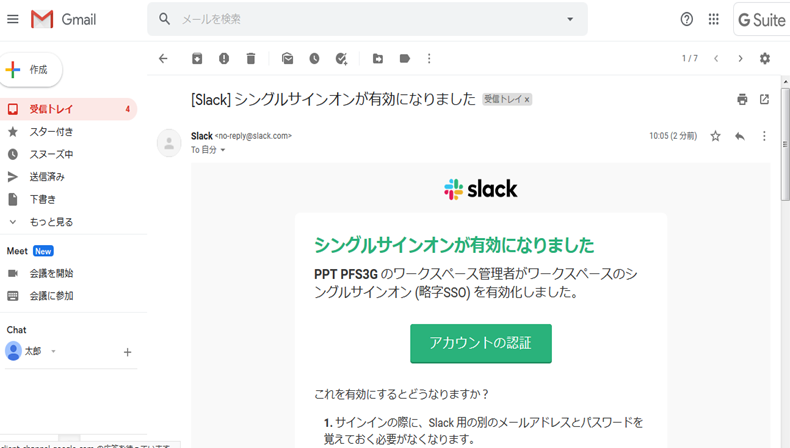

テストに合格後、設定保存ボタンをクリックするとSSO設定完了です。以降、Slackにログインする際は、SSO認証必須となりますが、この設定保存を行った直後、Slackのワークスペース内の全アカウントに以下バインディングメールが送られてきます。

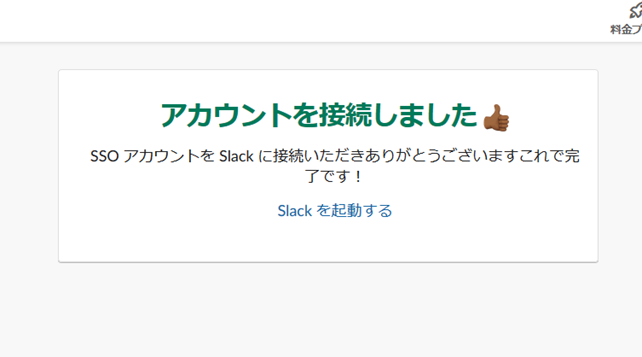

送られてきたメールのアカウントの認証を行ったユーザからSSOが使える状態となります

アカウント接続が完了後、管理者アカウントでメンバー管理をみると認証がデフォルト→’SSO’に代わります

以上、SlackのSSO設定でした^^

↓↓↓ よろしければ、こちらも是非アクセスしてみてください! ↓↓↓

◆Microsoft 365 Security 導入支援 / EMS 導入支援(セキュリティ対策)

https://cloudsteady.jp/solution/ems/

◆Microsoft 365 で実現する安全なリモートワーク導入支援

https://cloudsteady.jp/solution/m365-remotework/

◆標的型訓練で、セキュリティ意識を高めてみませんか?

https://cloudsteady.jp/post/19944/

(この記事が参考になった人の数:2)

(この記事が参考になった人の数:2)